Centre de Données en Suisse

Vos données vous appartiennent entièrement. En tant que partenaire d’Infomaniak Network SA, DIGITALABS garantit la préservation de vos données grâce à les outils développées en interne exclusivement pour vous. La confidentialité est un principe fondamental de la liberté et Infomaniak s’engage à le défendre avec vigueur.

Infomaniak SA, dont le siège est situé en Suisse, maintient vos données hors de la juridiction des États-Unis et de la Chine.

Vos données sont protégées en vertu de la Loi fédérale sur la protection des données (nLPD). En outre, Infomaniak applique les règles du Règlement Général sur la Protection des Données (RGPD) en ayant un grand nombre de clients européens.

Choix du fournisseur de services d'hébergement

- Comment mes données et ma vie privée seront-elles protégées ?

- Où mes données seront-elles stockées ?

- Comment mes informations seront-elles traitées ?

- Qui aura accès à mes données personnelles ?

Infomaniak garantit un contrôle total sur ses services :

- Un engagement de longue date en faveur de la protection des données.

- Un modèle d’entreprise axé sur la protection de vos données et non sur leur vente.

- Cryptage des données avec réplication sur les serveurs d’Infomaniak.

- Confidentialité protégée par la législation suisse et conformité au RGPD/LPD.

- Indépendance technologique : tous les processus sont développés en interne et aucun intermédiaire n’est impliqué.

Analyse du contexte

DIGITALABS fournit des conseils d’experts en matière de Sécurité des Systèmes d’Information (SSI), de sécurité des Plateformes Web (back-end, front-end, base de données et IoT), et sensibilise les employés et les utilisateurs aux menaces en ligne.

Nous effectuons des évaluations sur site pour les privées et les PME, en analysant leur environnement opérationnel pour fournir des améliorations de sécurité à fort impact qui renforcent («hardening») les plateformes Web et les infrastructures informatiques.

Avec 35 % des sites web propulsés par WordPress et plus de 56 millions de téléchargements en 2025, les plateformes CMS populaires demeurent des cibles de prédilection pour les cyberattaques. Les technologies standard, bien que largement adoptées, nécessitent des améliorations et des mises à jour continues de la sécurité pour contrer l’évolution des menaces.

Plates-formes CMS infectées en 2024

Vulnérabilités par type

Identifier des vulnérabilités potentielles

Le contexte d’un projet informatique a un impact significatif sur la sécurité. Si les applications Web constituent le cœur de métier de l’entreprise, plusieurs aspects critiques doivent respecter les protocoles de sécurité standard. Il s’agit notamment de :

✅ Code source modulaire afin d’assurer la maintenance et la sécurité.

✅ L‘intégrité des bases de données, en renforçant les clés primaires, les liens relationnels et le cryptage des données ;

Dans les portails web, les vulnérabilités apparaissent souvent au niveau des points d’accès externes, tels que :

🔹 Formulaires de contact

🔹 Formulaires de connexion et d’enregistrement

🔹 Systèmes de récupération des mots de passe

🔹 Espaces clients (portails) donnant accès à des données sensibles.

Ces formulaires sont souvent ciblés par des attaques si la sécurité de l’application est insuffisante. Les URL non sécurisées peuvent en outre exposer des informations sensibles, facilitant ainsi l’extraction des identifiants des utilisateurs ou des documents par les hackers.

Bien qu’un code source de haute qualité soit essentiel, l’intégration de bonnes pratiques dès le début de la création d’un site ou application web permet de bloquer efficacement les intrusions.

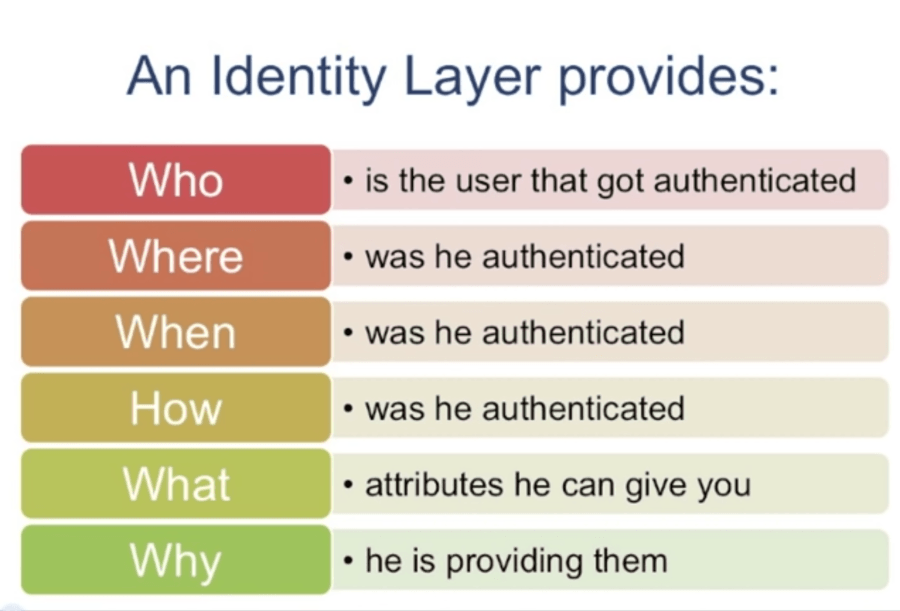

Méthodes d'authentification : SFA vs 2FA

Plus la sécurité est élevée, plus les contraintes sont importantes, tant pour les utilisateurs que pour les concepteurs. Si la sécurité est essentielle, tout le monde ne souhaite pas se soumettre à une authentification complexe pour des tâches courantes. Il faut donc déterminer ce qu’on veut protéger en priorité.

🔑 Authentification à facteur unique (SFA)

L’authentification à un seul facteur (SFA) repose sur un seul identifiant (nom d’utilisateur et mot de passe) pour vérifier l’identité. Malgré des politiques strictes en matière de mots de passe, cette méthode reste vulnérable aux :

⚠️ Attaques par hameçonnage

⚠️ Fuites de données d’identification

⚠️ Erreurs humaines

Pourquoi le deuxième facteur (2FA) est importante aujourd’hui ?

Pour vérifier réellement QUI effectue une action en ligne, les smartphones constituent le meilleur identifiant en raison de :

✅ Propriété personnelle : les utilisateurs perdent ou prêtent rarement leur téléphone.

✅ Sécurité biométrique intégrée – identification du visage (Face ID), empreinte digitale, etc.

✅ Authentification plus solide – réduction de la dépendance au mot de passe.

Le défi consiste à renforcer la sécurité tout en conservant une authentification efficace et conviviale.

Identités multiples

Principe d'authentification 2FA

- Quelque chose que vous SAVEZ (nom d’utilisateur, mot de passe, code PIN, etc.)

- Quelque chose que vous POSSEDEZ (téléphone, OTP, etc.)

- Prouver que VOUS ÊTES la personne que vous prétendez être (biométrie, empreintes digitales, reconnaissance vocale, etc.)